Mii de pedofili care descarcă și distribuie materiale de abuz sexual asupra copiilor au fost identificați prin intermediul jurnalelor de malware de tip infostealer care au fost scurse pe dark web, evidențiind o nouă dimensiune a utilizării datelor furate în investigațiile de aplicare a legii. Utilizarea inedită a setului de date a fost realizată de...

Etichetă: malware

Avertisment Cisco despre zero-day NX-OS exploatat pentru a implementa malware personalizat

Cisco a remediat un zero-day NX-OS exploatat în atacurile din aprilie pentru a instala un malware anterior necunoscut ca root pe switch-urile vulnerabile. Firma de securitate cibernetică Sygnia, care a raportat incidentele către Cisco, a legat atacurile de un actor de amenințare finanțat de statul chinez pe care-l urmărește ca Velvet Ant. „Sygnia a detectat...

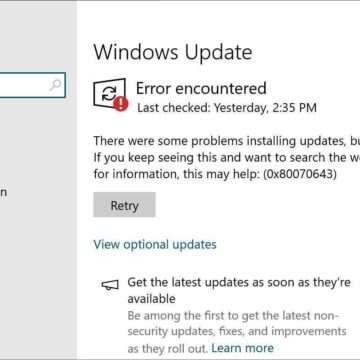

Cum site-urile false de suport IT promovează script-uri PowerShell malitioase ca fiind soluții pentru erorile Windows

Site-urile false de suport IT promovează „soluții” malitioase bazate pe PowerShell pentru erorile comune de Windows, precum eroarea 0x80070643, infectând dispozitivele cu malware care fură informații. Descoperite inițial de Unitatea de Răspuns la Amenințări (TRU) a eSentire, site-urile false de suport sunt promovate prin canale de YouTube compromis și preluate pentru a adăuga legitimitate creatorului...

Threat Actor Unfurling Hemlock Inundă Sistemele cu Malware

Un actor de amenințare urmărit sub numele de Unfurling Hemlock a infectat sistemele țintă cu până la zece piese de malware în același timp, în campanii care distribuie sute de mii de fișiere malitioase. Cercetătorii de securitate descriu metoda de infectare ca fiind o „bombă de cluster de malware” care permite actorului de amenințare să...

Atacul de lanț de aprovizionare Polyfill.io afectează peste 100.000 de site-uri: Avertismentul Cloudflare

Cloudflare, un furnizor principal de servicii de rețea de livrare de conținut (CDN), securitate cloud și protecție împotriva atacurilor DDoS, a avertizat că nu a autorizat utilizarea numelui sau logoului său pe site-ul Polyfill.io, care a fost recent surprins injectând malware pe mai mult de 100.000 de site-uri într-un atac semnificativ de lanț de aprovizionare....

Atac de tip supply chain asupra plugin-urilor de pe WordPress.org

Un actor de amenințare a modificat codul sursă al cel puțin cinci plugin-uri găzduite pe WordPress.org pentru a include scripturi PHP malitioase care creează conturi noi cu privilegii de administrator pe site-urile care le rulează. Atacul a fost descoperit de echipa de informații despre amenințări Wordfence ieri, dar injecțiile malitioase par să fi avut loc...

Variante noi de malware Medusa vizează utilizatorii de Android din șapte țări

Banking trojanul Medusa pentru Android a reapărut după aproape un an de campanii mai puțin vizibile, având ca ținte Franța, Italia, Statele Unite, Canada, Spania, Regatul Unit și Turcia. Noua activitate a fost urmărită începând din mai și se bazează pe variante mai compacte care necesită mai puține permisiuni și vin cu funcționalități noi într-o...

Vulnerabilitatea Phoenix UEFI afectează sute de modele de PC-uri Intel

O vulnerabilitate nou descoperită în firmware-ul Phoenix SecureCore UEFI, urmărită ca CVE-2024-0762, afectează dispozitivele care rulează numeroase procesoare Intel, cu Lenovo lansând deja noi actualizări de firmware pentru a rezolva defectul. Vulnerabilitatea, numită ‘UEFICANHAZBUFFEROVERFLOW,’ este o eroare de depășire a buffer-ului în configurarea modulului platformei de încredere (TPM) a firmware-ului, care ar putea fi exploatată...

Hacktivistii UNC3886 folosesc rootkit-uri Linux pentru a se ascunde pe masini virtuale VMware ESXi

Un grup de hackeri chinezi, cunoscut sub numele de UNC3886, utilizeaza rootkit-uri open-source numite ‘Reptile’ si ‘Medusa’ pentru a ramane ascunsi pe masinile virtuale VMware ESXi, permitandu-le sa fure credentiale, sa execute comenzi si sa se deplaseze lateral. Mandiant a urmarit grupul de amenintare pentru o perioada indelungata, raportand anterior atacuri impotriva organizatiilor guvernamentale care...

Hackers utilizează malware-ul F5 BIG-IP pentru a fura date în mod furtiv timp de ani de zile

Un grup de presupuși actori de ciberspionaj chinezi numiți ‘Velvet Ant’ folosesc malware personalizat pe aparatele F5 BIG-IP pentru a obține o conexiune persistentă la rețeaua internă și pentru a fura date. Conform unui raport Sygnia care a descoperit intruziunea după ce au fost chemați să investigheze cibertacerea, Velvet Ant a stabilit mai multe puncte...