BleepingComputer a raportat recent cum o vulnerabilitate GitHub, sau posibil o decizie de design, este exploatată de actorii de amenințare pentru a distribui malware folosind URL-uri asociate cu depozitele Microsoft, făcând ca fișierele să pară de încredere. Se pare acum că GitLab este de asemenea afectat de această problemă și ar putea fi exploatat într-un...

Etichetă: malware

Cum un dezvoltator de malware atrage agresorii de copii într-o capcană pentru a-i șantaja

Rareori simți simpatie pentru un cybercriminal, dar o nouă campanie de malware care vizează agresorii de copii nu te face să te simți rău pentru victime. De la 2012, actorii de amenințare au creat o varietate de malware și ransomware care pretind a fi agenții guvernamentali avertizând utilizatorii Windows infectați că vizionau materiale cu abuz...

GitHub comments abuzat pentru distribuirea de malware prin URL-uri de repo-uri Microsoft

Un defect GitHub, sau posibil o decizie de design, este exploatat de actorii de amenințare pentru a distribui malware folosind URL-uri asociate cu un depozit Microsoft, făcând ca fișierele să pară de încredere. În timp ce cea mai mare parte a activității malware s-a concentrat în jurul URL-urilor Microsoft GitHub, acest ‘defect’ ar putea fi...

Vulnerabilitatea critică a plugin-ului Forminator afectează peste 300k site-uri WordPress

Plugin-ul Forminator pentru WordPress utilizat în peste 500.000 de site-uri este vulnerabil la o defecțiune care permite actorilor rău intenționați să încarce fișiere necontrolat pe server. Forminator de la WPMU DEV este un constructor personalizat de formulare de contact, feedback, chestionare, sondaje, plăți pentru site-urile WordPress care oferă funcționalitate de trage și plasează, integrări extinse...

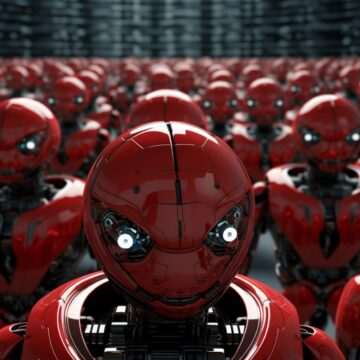

Cum un fals cheat atrage jucătorii în răspândirea malware-ului infostealer

Un nou malware de furt de informații legat de Redline se prezintă ca un cheat pentru joc numit ‘Cheat Lab’, promițând celor care îl descarcă o copie gratuită dacă îi conving pe prietenii lor să-l instaleze și ei. Redline este un malware puternic de furt de informații capabil să colecteze informații sensibile de pe calculatoarele...

Atacurile de criptomonede în Kubernetes: Cum sunt afectate aplicațiile OpenMetadata

În cadrul unei campanii continue de criptomonede în Kubernetes, atacatorii vizează sarcinile de lucru OpenMetadata folosind vulnerabilități critice de execuție de cod la distanță și de autentificare. OpenMetadata este o platformă open-source de gestionare a metadatelor care ajută inginerii și oamenii de știință ai datelor să catalogheze și să descopere activele de date din cadrul...

Exploatarea unei vulnerabilități TP-Link vechi de un an de zile de către mai multe botneturi pentru a sparge routere

Cel puțin șase operațiuni malware distincte de botneturi vânează routerele TP-Link Archer AX21 (AX1800) vulnerabile la o problemă de securitate de injectare a comenzilor raportată și rezolvată anul trecut. Urmărită ca CVE-2023-1389, vulnerabilitatea este o problemă de injectare a comenzilor neautentificată de severitate mare în API-ul local accesibil prin intermediul interfeței de management web TP-Link...

Google va lua măsuri împotriva aplicațiilor terțe care blochează reclamele de pe YouTube

YouTube a anunțat ieri că aplicațiile terțe care blochează reclamele în timp ce urmăresc videoclipuri pe YouTube încalcă Termenii de Serviciu (ToS) și că va începe în curând să ia măsuri împotriva acestor aplicații. Google expune numeroase API-uri care permit dezvoltatorilor să integreze YouTube în aplicațiile lor, afișând videoclipuri sau obținând date despre videoclipurile găzduite...

Vulnerabilitatea critica din Palo Alto Networks’ PAN-OS exploatata in atacuri

Exploatarea codului este acum disponibila pentru o vulnerabilitate de severitate maxima si activ exploatata in software-ul de firewall PAN-OS al Palo Alto Networks. Cunoscuta sub numele de CVE-2024-3400, aceasta vulnerabilitate de securitate poate permite actorilor de amenintare neautentificati sa execute cod arbitrar ca root prin injectie de comenzi in atacuri de complexitate redusa pe firewall-urile...

Campania SteganoAmor folosește steganografia pentru a ataca 320 de organizații la nivel global

Una dintre cele mai recente campanii conduse de grupul de hackeri TA558 utilizează steganografia pentru a ascunde coduri maligne în imagini, cu scopul de a livra diverse instrumente malware către sistemele vizate. Steganografia este tehnica de ascundere a datelor în fișiere aparent inofensive, pentru a le face nedetectabile de către utilizatori și produsele de securitate....