Pe măsură ce peisajul muncii moderne se schimbă, cu echipele sale distribuite și tehnologiile bazate pe cloud care evoluează rapid, menținerea controalelor de acces devine o sarcină din ce în ce mai Sisypheană.

Procesul de obținere și menținere a certificărilor de conformitate IT reprezintă microcosmosul perfect al acestei provocări: Munca implicată în identificarea și desemnarea activelor drept „în scop” pentru fiecare regulament a devenit mult mai laborioasă în contextul modern al lucrătorilor distribuiți și adoptării rapide a SaaS-urilor.

În timp ce proliferarea instrumentelor SaaS a fost un beneficiu pentru productivitatea lucrătorilor, introduce o complexitate substanțială în ceea ce privește auditurile IT și conformitatea.

Dacă v-ați confruntat vreodată cu sarcina de a pregăti și colecta dovezi pentru SOC 2, HIPAA sau PCI DSS, știți cât de înspăimântător poate părea proiectul.

Un component cheie al reglementărilor de conformitate IT implică evaluarea și definirea sistemelor și aplicațiilor care sunt „în scop”, ceea ce înseamnă că acestea găzduiesc, procesează sau transmit date confidențiale ce trebuie protejate.

Organizațiile trebuie să efectueze revizuiri regulate ale accesului utilizatorilor la aplicațiile aflate în scop pentru a determina cine are încă acces, să verifice dacă au nevoie de acces continuu și să elimine accesul de la cei care nu-l mai necesită.

Desigur, provocarea menținerii acestor certificări într-o lume axată pe SaaS este că nu puteți defini ce aplicații sunt în scop pentru fiecare regulament dacă nici măcar nu știți ce există acolo.

Echipele de securitate și IT au rareori o imagine completă a aplicațiilor folosite de lucrători sau a locurilor în care ar putea stoca date corporative sensibile, iar menținerea manuală a schimbărilor pe măsură ce utilizatorii se înscriu la noi aplicații ar putea fi un job full-time de sine stătător.

Între timp, extinderea SaaS nu mai este o problemă pe care organizațiile o pot ignora.

Atacurile recente asupra lanțului de aprovizionare au subliniat faptul că suprafața de atac modernă este suprafața de atac SaaS, ceea ce înseamnă că organizațiile care se pregătesc pentru aceste certificări trebuie să țină cont de extinderea SaaS și de IT-ul umbrelă al organizației.

Descoperirea SaaS este o provocare în sine, dar există alte aspecte ale revizuirilor de acces pentru utilizatori care pot necesita o cantitate semnificativă de muncă manuală plictisitoare. De exemplu, odată ce ați identificat că o aplicație este folosită, tot trebuie să identificați care utilizatori au conturi active și să aflați cine din organizația dvs. deține aplicația pentru a elimina accesul pentru cei care nu-l necesită.

Mai jos, vă vom arăta cum să fiți pregătit pentru audit mai rapid, automatizând revizuiri de acces pentru utilizatori cu Nudge Security. Vă vom ajuta să descoperiți și să revizuiți accesul pentru atât aplicațiile SaaS pe care deja le cunoașteți, cât și cele pe care nu le cunoașteți, totul în timp ce minimizați efortul manual.

Fie că este vorba de un cont AWS creat de un dezvoltator sau de o aplicație de partajare de fișiere neautorizată pe care câțiva furnizori sau clienți insistă să o folosească, datele critice ajung adesea în afara aplicațiilor gestionate corporativ, aprobate de IT. Ați putea încerca să întrebați fiecare departament despre aplicațiile pe care le folosesc sau să căutați prin jurnalele de chat și extrasele de facturare pentru indicii, dar niciuna dintre aceste metode nu este sustenabilă sau eficientă. Organizația dvs. are nevoie de un plan pentru a descoperi atât aplicațiile SaaS gestionate, cât și cele necontrolate în mod regulat, înainte de a vă gândi dacă sunt în scop.

Nudge Security folosește o metodă patentată de descoperire SaaS pentru a identifica toate activele cloud și SaaS utilizate în organizația dvs., inclusiv aplicațiile care nu sunt gestionate de IT-ul și securitatea corporativă. Aplicațiile sunt categorisite după tip și informații cheie precum primul utilizator, toți utilizatorii, detalii ale programului de securitate și altele vor fi la îndemână.

Pe măsură ce utilizatorii se înscriu la noi aplicații, acestea vor apărea automat în tablouri de bord, iar puteți primi alerte când apar aplicații noi.

Playbook-ul Nudge Security pentru automatizarea revizuirilor de acces SOC 2, de exemplu, începe prin determinarea care active cloud și SaaS sunt în scop pentru organizația dvs. Playbook-ul folosește categorisirea inteligentă a aplicațiilor pentru a vă oferi un avantaj în identificarea aplicațiilor cel mai probabil în scop, ghidându-vă prin categorii de prioritate mare, cum ar fi aplicațiile de infrastructură, aplicațiile devops, instrumentele dezvoltatorilor și aplicațiile de securitate.

Nudge Security ține evidența aplicațiilor pe care le-ați identificat ca fiind în scop, ajutându-vă să simplificați revizuirile viitoare de acces. Puteți actualiza cu ușurință scopul pe care l-ați definit pe măsură ce utilizatorii adaugă aplicații noi în timp.

Pentru fiecare dintre aplicațiile pe care le-ați clasificat ca fiind în scop, Nudge Security vă ghidează printr-o revizuire a utilizatorilor din organizația dvs. care au conturi active. Puteți apoi automatiza împingerile prin Slack sau email pentru a le cere utilizatorilor să confirme ce conturi sunt încă necesare și să colectați răspunsurile lor.

Când descoperiți o echipă din organizația dvs. care folosește o aplicație care nu este gestionată de nimeni din IT-ul corporativ sau din securitate, cum puteți elimina accesul pentru utilizatorii care nu o mai folosesc? Cineva din echipă probabil este administrator, dar fără un sistem eficient în loc, găsirea acelui utilizator administrator poate necesita mult efort. Multiplicați asta pentru fiecare aplicație din lista dvs. și veți avea destul de mult de lucru înaintea dvs.

Nudge Security vă oferă două opțiuni pentru eliminarea accesului pentru utilizatorii care nu mai au nevoie de acesta. Dacă aveți un proces existent pentru gestionarea accesului care funcționează bine pentru dvs., puteți descărca o listă de utilizatori și aplicații și să o gestionați singuri.

Dacă nu aveți, puteți folosi nudges pentru a implica proprietarul fiecărei aplicații din organizația dvs. să elimine accesul, cu instrucțiuni și un link pentru a verifica că au finalizat sarcina.

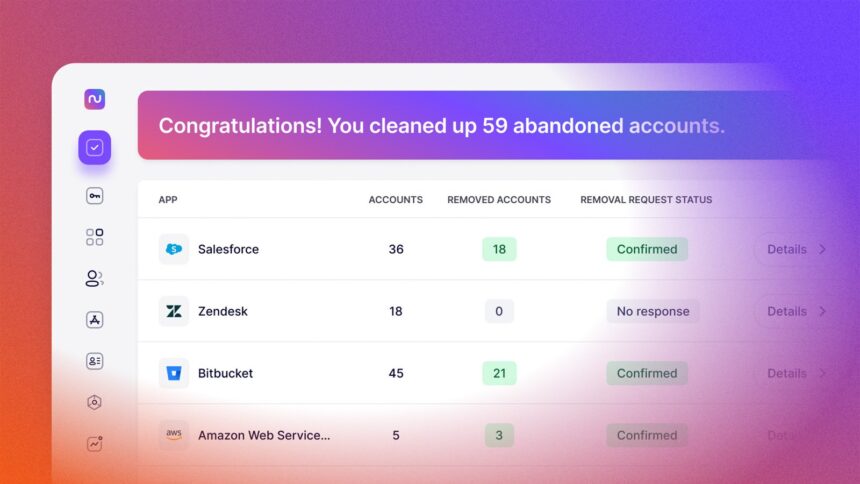

Odată ce ați primit confirmarea că conturile pe care le-ați marcat au fost eliminate, puteți finaliza oficial revizuirea accesului și vizualiza un rezumat, care va fi stocat pentru referința dvs. Veți avea și opțiunea de a descărca un raport imprimabil care rezumă aplicațiile incluse în revizuirea dvs. de acces și utilizatorii cărora le-ați verificat sau eliminat accesul.

Îl puteți distribui acest raport auditorilor dvs. pentru a demonstra că aveți un proces repetabil în loc pentru a menține certificările dvs. de conformitate.

În concluzie, playbook-ul de revizuire a accesului pentru utilizatori automatizat al Nudge Security vă poate ajuta să:

Cu Nudge Security, puteți, de asemenea, automatiza dezactivarea IT-ului, descoperi conturile genAI și accelera revizuirile de securitate ale furnizorilor.

Începeți un trial gratuit și începeți să automatizați sarcinile plictisitoare de guvernare IT astăzi.

Leave a Reply